pfsense 2.7.1 est disponible

21/11/2023 - Aucun commentaire

21/11/2023 - Aucun commentaire

Dans cet article, nous faisons le tour rapide des éléments marquants de cette mise à jour.

OpenSSL mis à jour vers la version 3.0.12

pfSense embarquait jusqu'à présent OpenSSL en version 1.1.1. Il s'agit d'une vieille version d'OpenSSL dont la date de fin de vie (EOL) était dépassée.

La mise à niveau vers OpenSSL 3.0.12 signifie qu'un certain nombre d'algorithmes de chiffrement et de hachage, aujourd'hui considérés comme trop faibles, ont été supprimés.

Il est donc très important de s'assurer ces algorithmes ne sont pas utilisés avant de mettre à jour son firewall pfSense !

Les algorithmes de chiffrement supprimés sont :

- ARIA

- Blowfish (notamment BF-CBC, qui était auparavant un algorithme par défaut d'OpenVPN)

- CAST5

- DES

- DESX

- IDEA

- RC2

- RC5

- SEED

- SM4

Les algorithmes de hachage retirés sont :

- MD4

- MDC2

- SM3

- Whirlpool

Le serveur Kea DHCP est proposé en option

Le serveur DHCP de Kea est proposé en option "opt-in".

Qu'est-ce que Kea DHCP ?

L'Internet Systems Consortium (ISC) distribue deux serveurs DHCP complets à code source ouvert : Kea DHCP et ISC DHCP.

L'ISC a annoncé la fin de vie (EOL) du serveur DHCP ISC qui est jusqu'à présent embarqué dans pfSense pour servir de serveur DHCP.

Kea est plus récent, comprend toutes les fonctionnalités les plus demandées et est conçu pour un environnement réseau plus moderne. Bref, il était plus que temps de mettre à jour.

Pour le moment Kea est proposé à titre expérimental. Certaines fonctionnalités ne sont pas supportées.

Notamment si vous utilisez l'attribution de nom d'hôte via des baux statiques ou si vous vous appuyez sur l'enregistrement dynamique des baux DHCP dans votre configuration DNS, cela ne fonctionnera pas correctement avec Kea. Il faudra rester sur ISC pour le moment.

De la même manière, Kea ne supporte pas pour le moment les installations de pfSense en haute-disponibilité.

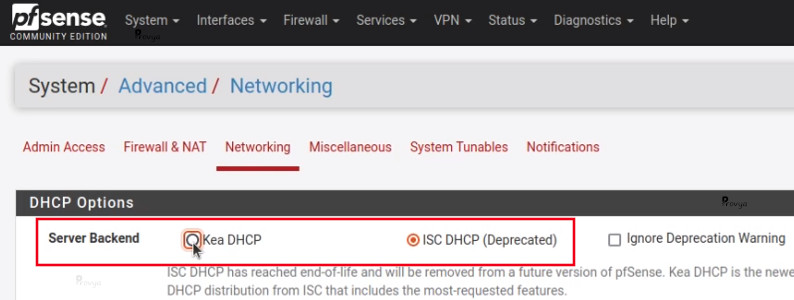

Si vous souhaitez activer et tester Kea, la procédure est la suivante :

- Se rendre dans le menu System > Advanced

- Onglet Networking

- Modifier la valeur de Server Backend à Kea DHCP

- Cliquer sur le bouton Save en bas de page.

Amélioration de la prise en charge du protocole SCTP

Le support de SCTP a été amélioré dans PF pour les règles de pare-feu, NAT et la journalisation.

Les règles peuvent maintenant agir sur les paquets SCTP par numéro de port. Auparavant, il n'était possible de filtrer que sur l'adresse source ou l'adresse de destination.

Pour rappel, SCTP (Stream Control Transmission Protocol) est un protocole de la couche transport qui garantit un transport fiable des données en séquence.

La section de configuration IPv6 Router a été déplacée

Dans le cadre de l'intégration du serveur DHCP Kea, la section permettant la configuration des IPv6 Router Advertisement a été déplacée dans le menu Services > Router Advertisement.

Autres changements

Les changements suivants sont aussi à noter :

- PHP mis à jour vers la version 8.2.11

- FreeBSD 14 a été mis à jour vers sa version la plus récente disponible

- Plusieurs bugs, failles de sécurité et autres problèmes mineurs ont également été corrigés

Avant de mettre à jour

Avant de lancer une mise à jour, il faut impérativement s'assurer que l'on n'utilise aucun algorithme de chiffrement ou de hachage qui a été retiré :

Les algorithmes de chiffrement supprimés sont :

- ARIA

- Blowfish (notamment BF-CBC, qui était auparavant un algorithme par défaut d'OpenVPN)

- CAST5

- DES

- DESX

- IDEA

- RC2

- RC5

- SEED

- SM4

Les algorithmes de hachage retirés sont :

- MD4

- MDC2

- SM3

- Whirlpool

Processus de mise à jour

Cette nouvelle version est disponible pour les mises à jour et en téléchargement pour les nouvelles installations.

Si aucune mise à jour ne vous est proposée, il peut être utile de rafraîchir les dépôts de votre pfSense à l'aide des commandes suivantes (à saisir en console ou depuis un shell) :

pkg-static clean -ay; pkg-static install -fy pkg pfSense-repo pfSense-upgrade

Si votre pfSense est installé sur un système de fichiers ZFS, pensez à créer un point de restauration.

Dans tous les cas, pensez à faire une sauvegarde avant de lancer la mise à jour, et suivez notre tuto complet : [pfSense] Mettre à jour son serveur pfSense.

Enfin, vous pouvez consulter la liste complète des changements en visitant la page suivante : 2.7.1 New Features and Changes [EN]

Pour aller plus loin

[pfSense] La puissance de ZFS pour des mises à jour et des retours arrière en toute sérénité

[pfSense] Mettre à jour son serveur pfSense

[pfSense] Configurer un cluster de 2 pfSense redondants (failover)

Tous nos articles classés par thème

Voir un article au hasard

Vous avez aimé cet article ? Vous cherchez du matériel de qualité ? Alors contactez-nous.

Retrouvez nos services et firewall pour pfSense